安全小课堂第十三期

作为网路的核心产品,服务器技术相对复杂,尤其是在病毒席卷的网路时代,安全问题变得愈加突出。本期我们来聊一聊服务器的安全管控。

本期约请到了万达电商安全专家林鹏、唯品会安全专家向坤,还有易迅信息安全团队的李艳勋,来和你们阐述交流哟~

12

毛豆妹

请问服务器安全管控面临什么风险呢?

葫芦娃

Windows服务器早已不是主流,我们明天可以注重谈谈Linux方面。

哆啦A梦

那我就先来抛个砖头吧。从安全性考虑,那必然是避免服务器被入侵,从广义的安全三要素来说,保证服务器的可用性,虽然也算是服务器安全管控的一个标准,不过如今这块虽然跟运维也有点关系,所以,目前大部份的安全部门red hat linux,是不太会介入这个方面的管控。

小新

简单举出下吧,以下都可能导致服务器帐号被口令爆破、通过web漏洞上传webshell等途径被领到主机权限:1、主机运行的网路服务没有安全评估、加固;2、开源软件、框架存在的通用漏洞;3、开发人员没有足够的安全编码意识等。简单来说,就是技术安全+管理安全风险。

毛豆妹

那服务器安全管控应当注意哪些呢?

小丸子

我认为,首先是构建一个服务器的行为安全基线,这个是判定服务器有没有异常行为的重要标准,我如今的思路就是找出异常的模型,其实这个异常的行为服务器安全狗linux版,就是须要有一个尺度,也就是用基线去评判。没有这个基线的话,好多东西,都无法去判定,比如每晚服务器的登陆情况,文件的变化情况,网路的流量情况等,都须要一个基线。

哆啦A梦

举右手同意。服务器的行为安全基线是Linux服务器安全的基础。没有这个,旁边的管控技术和管理手段都是没有办法落地的。其实,这个应当也是比较难做的事情,须要一个积累的过程,虽然挺无趣。

2

毛豆妹

你们能说说HIDS和NIDS的区别么?

葫芦娃

HIDS就是主机IDS,主要负责监控主机的情况,例如主机的文件变化,端口开放情况,本机的网路联接情况,与本机相关的本地操作等,顾名思义,主要优缺就是主机。

NIDS,网路IDS,优缺是网路。主要负责的就是对网路中的流量进行剖析。NIDS由于具有网路剖析能力2层以上的包都能解开,因而可以发觉好多网路的功击,最简单的可以基于网路中的流量包里的关键字进行检查。HIDS是纵向扩充的,NIDS有性能困局。

小新

有好多互联网公司,在自研HIDS,需求也是多样化的,HIDS检查的安全风险主要包括发觉黑客入侵行为、检测Trojans/rootkit/backdoor、服务器安全漏洞检查等等。在理想情况下,HIDS可以发觉一切主机被入侵的行为,其实,这只是在理想的情况下。

3

毛豆妹

HIDS能发觉什么安全风险呢?

葫芦娃

就拿OSSEC来说,可以通过文件变化情况,发觉webshell,可以通过端口变化,发觉反射侧门,其实还可以通过使用OSSEC的针对syslog或则自定义的log发觉其他的行为,比如暴力破解帐号,IP异常登录等等。

毛豆妹

HIDS在互联网企业的应用多吗?

小丸子

在大的互联网公司是刚需,并且在支付车牌申请、合规检查等场景中也是有明晰要求的,目前,主流的云厂商也都提供了HIDS防护产品,好多公司的HIDS功能,可能是和其他一些运维监控系统整合在一起的。

葫芦娃

我个人认为,用的人不多。HIDS须要特别有经验的人去布署策略,所以使用的企业应当不多,但是若由于设置的不好,反倒会形成大量的误报。

4

毛豆妹

那服务器安全的配置工具都有什么呢?有好用的推荐么?

哆啦A梦

入门级的可以用安全狗、青藤,Windows和Linux都支持linux删除命令,可以一定程度增强功击门槛,但不能100%防御。手动化的产品主要是一些商业产品,例如,趋势、McAfee等几个大的安全厂商都有。互联网企业的加固脚本恐怕都是自己写的吧。

5

毛豆妹

企业级Web服务器安全该如何做呢?

小丸子

如今我们在尝试或则早已在做的事情,例如帐号密码的统一管理(PIM),主机HIDS对主机的行为、配置、入侵进行检查和监控,服务器上线前的基线检测和加固,定期的服务器基线检测和安全扫描,HIDS日志须要发送到SOC进行监控和审计等等。

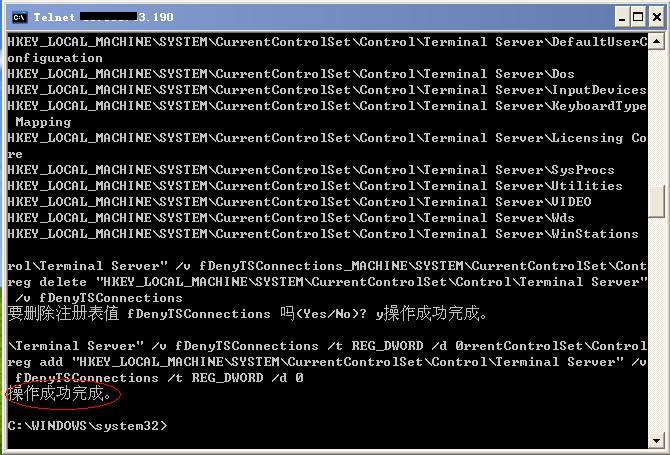

哆啦A梦

服务器安全的保障,应该强化运维/开发人员的安全意识、实施主机加固策略、建立安权监控/检查机制。这是一个比较大的话题,涉及技术、管理;网路、主机、应用不同层面的保护、检测。诸如,1、设计并建立网路安全域界定结构,施行安全域界定;2、严格限定应用软件的执行权限;3、主机安全加固:包括帐号口令策略、iptables策略限定对外开放的服务及访问约束;4、对服务器操作日志记录、审计;5、对入侵主机风波的测量手段,主机安全扫描等等。

小新

唔,还有个流程的事情,虽然我感觉也挺重要的。是这样的,之前我申请了一个服务器,通过了流程完成了申请,服务器分配。后来我领到了IP地址,口头告诉了我们的一个朋友,那种朋友按照我说的IP,登录了服务器,格了硬碟,我想了一下,假如万一,我IP说错了,例如ip最后一位是121,我告诉他是21,就是少看了一个1,这么都会出现严重的后果,所以想到这儿,认为有点后怕,希望你们不要掉这个坑里。

毛豆妹

是的,流程上须要三人确认。还有就是换硬碟,也会有类似的隐患。

葫芦娃

就上述车祸,在云化的环境上面,在手动化的运维交付中就可以减轻。之前我参与过一个私有云落地的项目,运维就明晰要求交付手动化。所有的image、软件、配置、策略、交付流程完全控制上去。这样也会防止我们之前提到的一部份问题,这个显然对安全也有很大的帮助。

蚕豆妹

哈~听君一些话服务器安全狗linux版,胜读六年书,获益颇丰呢~谢谢你们的热烈参与~俺们上期见哟~

安全小课堂往期回顾:

1、论安全响应中心的本意;

2、安全应急响应中心之恐吓情报探求;

3、论安全漏洞响应机制扩充;

4、企业级未授权访问漏洞防御实践;

5、浅谈企业SQL注入漏洞的害处与防御;

6、信息泄漏之配置不当;

7、XSS之功击与防御;

8、电商和O2O行业盗窃这些事儿(上);

9、电商和O2O行业盗窃这些事儿(下);

10、CSRF的功击与防御;

11、账户体系安全管理阐述;

12、远程代码执行漏洞的剖析。

END

jsrc_team

易迅安全应急响应中心

动动脚趾~关注下呗~